بيت التطبيقات

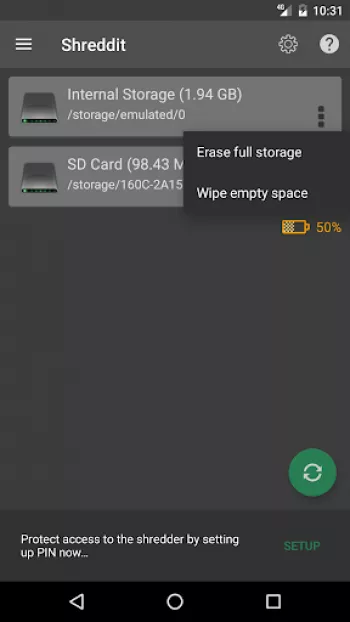

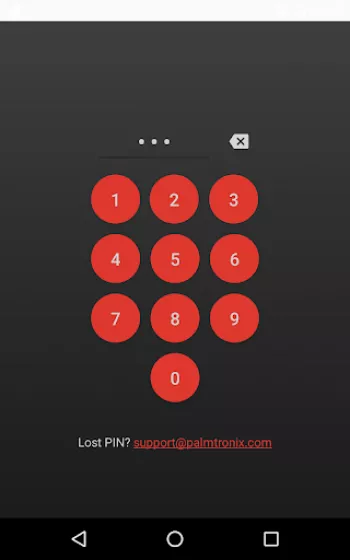

Shreddit - Data Eraser

أهمية تمزيق الصور والملفات بأمان

في عصر المعلومات الرقمية، أصبحت مسألة الأمان الرقمي وحماية البيانات من القضايا المركزية التي تؤثر على الأفراد والشركات على حد سواء. عندما نقوم بحذف ملف من الحاسوب أو الهاتف الذكي، غالباً ما نعتقد أن هذه البيانات قد اختفت إلى الأبد. غير أن الحقيقة هي أن العديد من البرامج المتخصصة يمكنها استعادة ذلك الملف حتى بعد حذفها من سلة المحذوفات. لذا، يأتي دور أدوات تمزيق الملفات والصور بأمان كحل مثالي لضمان أن الملفات التي تُحذف لا يمكن استعادتها بأي وسيلة كانت. برامج التمزيق المتخصصة تقوم بكتابة بيانات عشوائية أو بشكل خاص على المناطق التي كانت ملفاتك تشغلها، مما يجعل من المستحيل لأي تقنية استعادة البيانات أن تعيد بناء تلك الملفات مرة أخرى. تزداد أهمية هذه العملية في حال كنت تتعامل مع معلومات حساسة مثل البيانات المالية أو الصور الشخصية التي لا تريد أن تقع في الأيدي الخطأ.

تقنيات التمزيق الأكثر فعالية

تستند عملية تمزيق الملفات والصور إلى عدة معايير وتقنيات لتدمير البيانات بشكل لا يمكن معه استرجاعها بأي شكل من الأشكال. هناك العديد من التقنيات التي وُضعت بعد عقود من البحث في هذا المجال، وتُعد معايير مثل British HMG IS5، وUS DoD 5220.22، وGerman VSITR، وRussian GOST P50739 وNIST 800-88 من بين الأكثر شهرة. هذه المعايير تضمن تدمير البيانات عبر عدة مراحل أو "تمريرات" حيث يتم كتابة بيانات تختلف في كل مرة على القطاعات التي تحتوي على البيانات الأصلية. على سبيل المثال، بعض المعايير تطلب تدمير البيانات عبر ثلاثة تمريرات مثل US DoD 5220.22، بينما أخرى قد تتطلب سبعة تمريرات مثل German VSITR. هذه الطرق تضمن بأن البيانات الأصلية لم تعد موجودة تماماً على وسائل التخزين الرقمي.

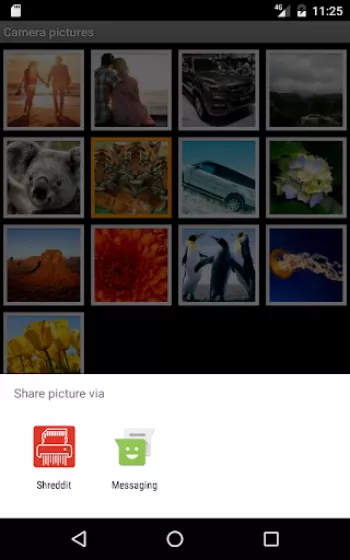

الدمج مع تطبيقات المستعرضات ومعاينة الملفات

من الأهمية بمكان أن تكون الأدوات المستخدمة في تمزيق الصور والملفات متكاملة مع تطبيقات المستعرضات والمتصفحات الخاصة بالملفات على الأجهزة الذكية. توفر هذه الأدوات تكاملاً قوياً مع مستعرض الملفات المدمج في الجهاز، بحيث يمكن للمستخدم ببساطة تحديد الملفات أو الصور من المستعرض ومشاركتها مباشرةً مع التطبيق. علاوة على ذلك، تقوم الأدوات بتقديم معاينة لملفات الوسائط، مما يتيح للمستخدم مراجعة المحتوى الذي يرغب في تمزيقه بشكل آمن. بفضل هذه الميزات، يمكن تحقيق أعلى مستويات الأمان للبيانات الحساسة بشكل سهل وسريع.

التحديات والقيود المحتملة

رغم القدرات الكبيرة التي تتمتع بها أدوات تمزيق الملفات، إلا أن هناك بعض القيود التي يجب أخذها في عين الاعتبار. على سبيل المثال، قد يظهر في بعض الأحيان الصورة المصغرة للملف الممزق في مستعرض الوسائط الخاص بالجهاز، ولكن لا داعي للقلق لأن المحتوى نفسه قد تم تدميره بشكل كامل كما تطلبت الأداة. تحتاج بعض الأجهزة إلى صلاحيات خاصة مثل صلاحيات الجذر لمحو البيانات من بطاقات الذاكرة الخارجية، خاصة في إصدارات معينة من نظام التشغيل مثل أندرويد 4.4 المعروف باسم كيت كات.

تحميل الأدوات واستخدامها بشكل فعال

يمكن للمستخدمين تحميل أدوات تمزيق الصور والملفات بأمان تحميل لـ Android للاستفادة من الإمكانيات الهائلة التي توفرها هذه الأدوات. يجب على المستخدم التأكد من اختيار الأداة المناسبة والتأكد من أنها تلبي احتياجاته الأمانية بشكل كامل. من الضروري فحص وتحديث أدوات التمزيق بشكل مستمر للحفاظ على كفاءة الأداء وضمان التوافق مع أحدث إصدارات أنظمة التشغيل. لا تتردد في استخدام هذه الأدوات لحماية خصوصيتك والمحافظة على أمن بياناتك الشخصية من أي محاولات للاسترجاع غير المصرح به.

شاركنا رأيك

بريدك الالكتروني لن يتم نشره.

All Rights Reserved © بيت التطبيقات 2025

MOSTAFA

هذه الرسالة للمطورين التطبيق فعال جداً بس فى مشكلة خطيرة جداً على الهواتف الضعيف والمتوسطة (الاقتصادية)بس ان التطبيق عند نظيفة للمساحة الفارغة يصبح...

عبدالقادر كسادو

شكرن المطورين ان طبيبق جيدة جدا جدا جدا جدا جدا 👍الرائع

Ahmed Saadi

بسم الله والصلاة على محمد وال محمد برنامج ممتاز جدا ...لذا فأنا اشكركم من كل قللي ولكم دعائي بالتوفيق والتقدم

saleh alwezry

سوف اعطي خمس نجمات حتى لا اخرب التقييم للبرنامج لكن عندي سؤال... هل مده حذف البينات تستغل وقت طويل... لان الى الان (72 بالمئه) في 24 ساعه ولم يتتم ...

مصطفى مصطفى

افضل تطبيق استخدامة في حياتي انة لايستحق 5 نجوم بل 900000 نجمة 👍